ראיון עם קבוצת התקיפה בסייבר Qilin . חלק א'

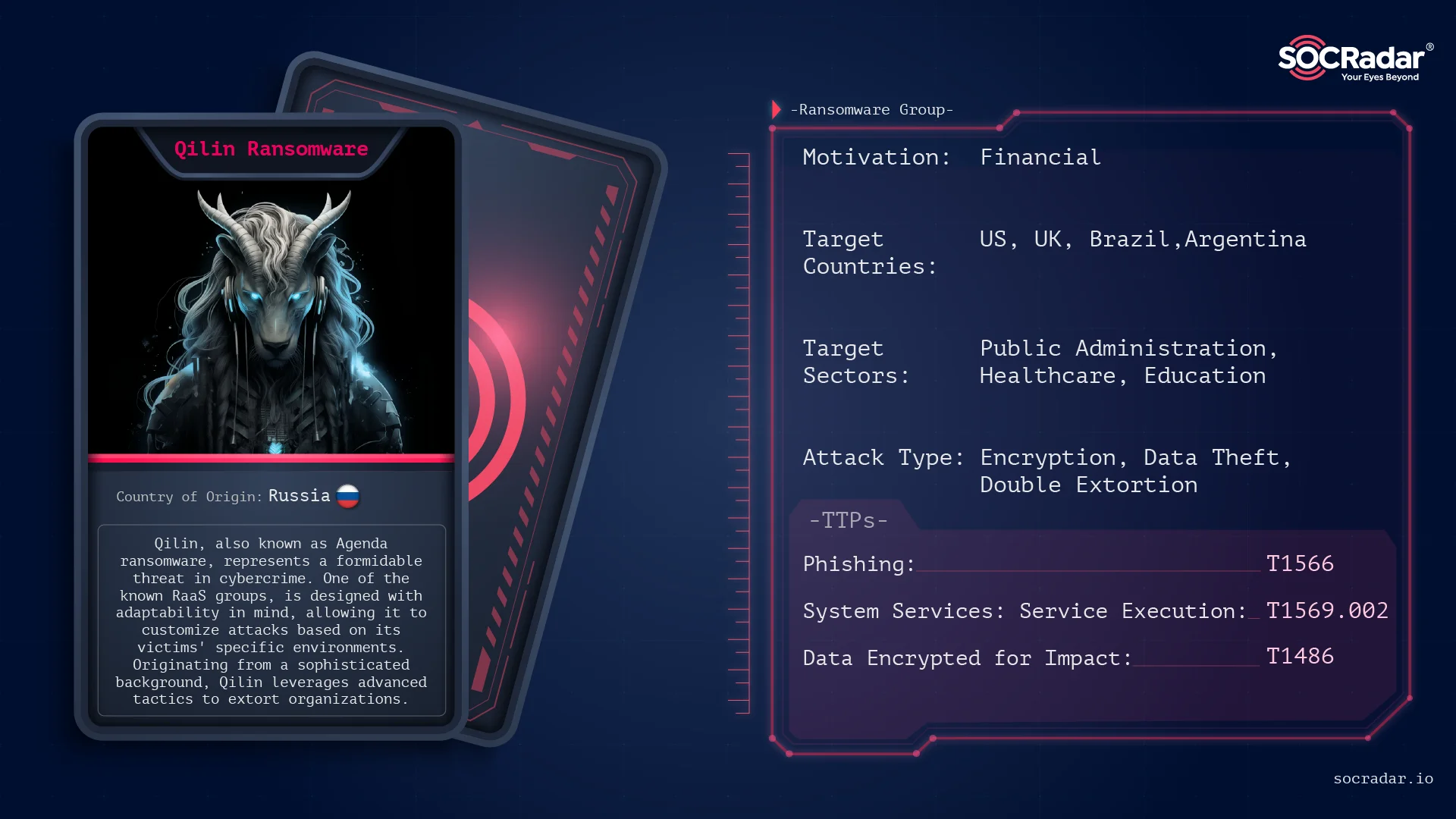

רקע על הקבוצה:

הקבוצה פועלת מזה כשנתיים, ומשוייכת ככל הנראה לרוסיה (יש אומרים שאולי אוקראינה).

הקבוצה פועלת בשיטת הסחיטה הכפולה כשהיא מצפינה רשתות וגונבת מידע רגיש. במהלך השנתיים האחרונות פירסמה הקבוצה באתר ההדלפות למעלה מ-120 קרבנות כשאת המידע שגנבה היא מפרסמת גם בערוץ טלגרם ייחודי.

אחד הקרבנות הבולטים של Qilin מהתקופה האחרונה זו חברת Synnovis. כזכור, המתקפה פגעה בבתי חולים שונים בלונדון וגרמה לכאוס רחב (https://t.me/CyberSecurityIL/5301).

הקבוצה פועלת במודל "כופר כשירות" כשהיא מעסיקה שותפים המוציאים לפועל מתקפות תמורת אחוזים מדמי הכופר.

חברת מודיעין הסייבר Group-IB פירסמה (https://www.group-ib.com/blog/qilin-ransomware/) בעבר כיצד הצליחה להשתחל לתוך מערכת השותפים וסיפקה תמונות ומידע מבפנים.

הראיון עם קבוצת Qilin 🎙

הראיון התקיים בשבוע שעבר, תוך כדי מתקפת הכופר על חברת Synnovis, הקבוצה לא קיבלה את דמי הכופר ופירסמה כ-400GB של מידע רגיש.

הקבוצה מרבה לעשות שימוש בנושאים פוליטיים, השתדלתי לא להיות השופר שלהם אך כן להיצמד למקור עד כמה שאפשר ולכן חלק קטן מהטקסט המקורי צונזר.

ראיון – קבוצת Qilin <> חדשות סייבר (חלק 1 )

ש: קבוצת Qilin היא אחת מקבוצות תוכנות הכופר המוכרות והוותיקות ביותר הפועלות תחת אותו שם במשך יותר משנתיים. במה אתם שונים מקבוצות אחרות שסגרו את הפעילות או שנתפסו ו/או הושבתו על ידי רשויות החוק?

ת: אנחנו לא כפופים לאף אחד ונלחמים ברציפות, ההתקפות שלנו כל הזמן גדלות ומתרחבות וזה היתרון שלנו על פני אחרים.

ש: איך אתם בוחרים את הקרבנות שלכם? האם יש לכם קווים אדומים? גופים שלא תתקפו?

ת: אין לנו קווים אדומים, אנחנו תוקפים בעיקר ממשלות או גופים שקשורים לממשלות, בעיקר כאלו שיש להם השפעה על ההחלטות במדינה או על הסכמים בינלאומיים, המטרה שלנו היא לכפות על ממשלות לקיים את ההבטחות שלהן ולמלא את ההתחייבות שלהן.

ש: מוקדם יותר החודש תקפתם את חברת Synnovis וגרמתם לכאוס נרחב במספר בתי חולים בבריטניה, בחלק מבתי החולים נאלצו לבטל ניתוחים קיסריים, לנתב איברים להשתלה לבתי חולים אחרים, לדחות תורים למטופלים ועוד.

לא מפריע לכם לתקוף ככה בתי חולים ולגרום נזק, אין לכם מצפון?

ת: האם אתה יכול לדמיין את הסכנה בה אזרחים מהעם שלנו חווים כעת? אזרחים במדינה שלנו מתים כרגע תוך הגנה על החזית וחווים מחסור חמור במנות דם, תרופות וטכנולוגיות, למה אתם חושבים שהחיים של אנשים בבריטניה חשובים יותר מהאנשים שלנו? אנחנו חושבים שזה לא הוגן.

ש: אני מניח ששמעתם על מבצע Cronos והדרמה עם לוקביט. בנוסף רק לאחרונה שמענו על מעצר של אחד מחברי קבוצת התקיפה Scattered Spider. האם שיניתם משהו בצורת העבודה שלכם בעקבות הפעולות האלו?

ת: לא עשינו שום שינוי, היינו זהירים מאד ונשארנו כאלה, אני יכול לומר בוודאות שאנחנו חזקים מתמיד וקצב המתקפות ילך ויגדל.

ש: עד חודש מאי 2023 פרסמתם רק 12 קרבנות ומאז קצב פרסום הקרבנות עלה משמעותית. בשנה האחרונה פרסמתם למעלה מ-110 קרבנות. מה גרם לשינוי הזה? האם זה קשור לגרסת הלינוקס שבניתם לקראת סוף 2023 או שזה בגלל שפחות חברות משלמות את דמי הכופר?

ת: הקצב שלנו עולה בכל חודש, יותר ויותר שותפים ותומכים מצטרפים אלינו, אנחנו רק בתחילת הדרך והקצב יגדל

ש: מה הניע אתכם להתחיל בפעילות הכופר ולא לעבוד בעבודה רגילה בתחום הסייבר?

האם אתם עושים זאת רק בשביל הכסף, או שיש לכם מניעים נוספים?

ת: רבים מאיתנו עובדים בתחום הסייבר, המטרה העיקרית שלנו היא צדק ולא כסף, אמנם כסף זה חשוב אבל לא העיקר, אנחנו לא קונים לעצמנו ווילות ויאכטות. פוליטיקאים מסביב לעולם מאמינים שכסף חשוב יותר מחיי האנשים במדינה שלנו.

ש: מה המבנה של הקבוצה שלכם? האם אתם פועלים כמו קבוצות גדולות אחרות שיש להם מחלקות שונות של פעילות?

ת: אנחנו מעדיפים לא לענות על שאלות מהסוג הזה.

ש: כמה זמן אתם נשארים בתוך הרשת של החברה מרגע שפרתם פנימה ועד להצפנת הקבצים והצגת הדרישה לתשלום הכופר?

ת: זה משתנה ממתקפה למתקפה, היו פעמים ששהינו בתוך רשתות של ארגונים במשך חודשים, בסוף זה תלוי בנו, אנחנו נישאר בתוך הרשת כמה זמן שנצטרך.

ש: כיצד אתם מבססים אמון עם חברי הצוות והשותפים? האם ביצעתם להם בדיקות כלשהן או הטמעתם כלים שיעזרו לכם לנטר את הפעילות שלהם?

ת: לא נוכל לענות על השאלה הזו מאחר והיא קשורה לבטיחות של חברי הקבוצה והשותפים.

ש: מצד שני, איך השותפים יכולים לסמוך עליכם? מניח ששמעתם את מה שקרה עם AlphV כשאחד השותפים טען כי מנהלי הקבוצה גנבו ממנו 20 מיליון דולר…

ת: כפי שאמרתי קודם, כסף זה לא המניע העיקרי שלנו, השותפים שלנו יכולים לקבל את הכסף לארנקים שלהם ואז להעביר לנו את החלק שלנו, זה ההבדל המרכזי בינינו לבין קבוצות אחרות.

ש: האם מתקפה שביצעתם גרמה אי פעם נזק לאנשים הקרובים אליכם?

ת: לא היה דבר כזה מעולם, להיפך, כל המתקפות שלנו מכוונות נגד גופים שגורמים נזק לאנשים הקרובים אלינו, המתקפות שלנו רק עוזרות לאנשים שלנו.

ש: האם אי פעם ניסיתם לפרוץ לרשת ארגונית שוב ושוב אך ללא הצלחה?

ת: לא, אנחנו תמיד משיגים את המטרות שלנו.

ש: מהו הווקטור הנפוץ ביותר בו עשיתם שימוש כדי לפרוץ לארגונים?

ת: לא נוכל להשיב על השאלה הזו.

ש: כמה זמן וכסף אתם משקיעים סביב הפעילות שלכם?

ת: אנחנו עובדים מסביב לשעון כל הזמן ואת כל הכסף שאנחנו מרוויחים אנחנו משקיעים בהמשך הפעילות נגד גופים שגורמים לנו עוול ופוגעים באופן כזה או אחר באנשים שלנו, שאגב, ממש עכשיו נלחמים בחזית בקרב לא הוגן.

קרדיט : ערוץ הטלגרם חדשות סייבר – ארז דסה קרדיט לתמונות : ערוץ הטלגרם היוצרים Ai ורשתות חברתיות